Qu’est-ce que le Ransomware?

Sans exagération, le rançonnement est un désastre. Dans une certaine mesure, il est pire que n’importe quel virus. Vous pouvez guérir votre appareil s’il est infecté par un cheval de Troie, par exemple. Mais il n’y a pratiquement rien que vous puissiez faire pour sauver vos dossiers touchés par un logiciel de rançon. Il les cryptera. Vous saurez que les documents sont là, mais vous ne pourrez pas y accéder. A moins que vous ne choisissiez de donner une rançon au cybercriminel.

Définition du rançonnement et variations

Il s’agit donc de logiciels malveillants qui codent des fichiers sur l’ordinateur d’un utilisateur ou le verrouillent. C’est l’un des programmes nuisibles les plus populaires. Les logiciels rançon peuvent avoir des formes et des tailles différentes. Mais ils ont un objectif commun : exiger une rançon. Et les pirates sont prêts à passer des jours et des nuits à créer de nouveaux types de ce type de logiciels malveillants. Il est évident que ce stratagème rapporte rapidement de l’argent.

Comment fonctionne un logiciel de rançon? Il existe deux types de logiciels de rançon: les crypteurs et les casiers d’écran. Les crypteurs codent vos fichiers. Les casiers d’écran prennent le contrôle du système d’exploitation et ne permettent pas d’accéder à votre appareil.

De nos jours, les crypteurs semblent être les plus efficaces. Certains d’entre eux ne se contentent pas de crypter les fichiers, mais les suppriment également. Par exemple, Jigsaw. Ce logiciel malveillant effacerait vos fichiers jusqu’à ce que vous payiez la rançon. Il vous taquinerait d’abord en effaçant plusieurs fichiers toutes les heures pendant une période de 72 heures. Et si vous ne faites rien, tous les dossiers auront disparu à jamais.

Voici quelques formes de rançon:

- Scareware. Ce malware utilise activement l’ingénierie sociale. L’objectif est de convaincre l’utilisateur de visiter un site web infecté ou d’acheter un logiciel qui ressemble à un antivirus, par exemple. Certains types lancent des messages et des alertes contextuelles sur votre écran. Certains types de scareware peuvent verrouiller les ordinateurs des utilisateurs mais, en général, ils affectent leurs fichiers.

- Doxware. L’une des attaques les plus rentables pour les pirates informatiques. Il s’agit d’une combinaison de logiciels malveillants et d’une fuite de données personnelles. Les pirates menacent de rendre publiques des photos, des conversations et des fichiers sensibles privés, à moins que la rançon ne soit payée.

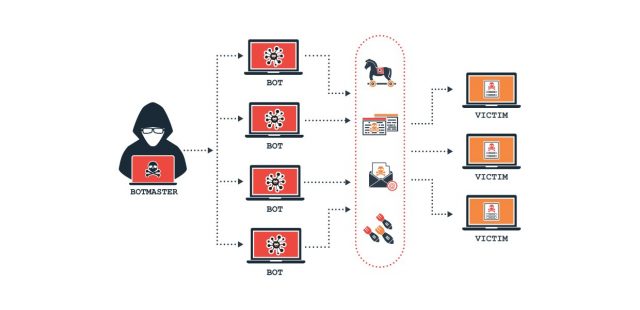

- RaaS. Ce modèle rappelle un MLM. Les membres du réseau n’ont même pas besoin de connaissances techniques particulières pour distribuer le logiciel. L’un des exemples les plus connus est celui de Cerber. Le logiciel de rançon est relativement nouveau mais il a déjà touché des millions d’utilisateurs. Son décrypteur est compatible avec 12 langues. Les affiliés reçoivent 60 % des bénéfices et bénéficient de 5 % supplémentaires pour un nouveau recruteur. Le système utilise un compte Bitcoin pour blanchir l’argent.

Comment un logiciel de rançon infecte-t-il votre ordinateur?

Il existe plusieurs façons dont les logiciels malveillants parviennent à maîtriser votre machine. Il utilise souvent du spam de phishing, c’est-à-dire des pièces jointes à des e-mails que les utilisateurs jugent dignes de confiance. Une fois que vous ouvrez la pièce jointe, votre ordinateur est infecté. Et il n’y a pratiquement rien à faire avec cela.

Les outils d’ingénierie sociale sont parmi les préférés des pirates. Ils jouent avec les émotions des utilisateurs pour obtenir un accès administratif à leurs appareils.

La malversation est une autre méthode pour diffuser des logiciels malveillants. Les pirates informatiques investissent même dans l’espace publicitaire sur YouTube et attendent que vous le trouviez.

Mais il existe aussi des moyens agressifs d’infecter les ordinateurs. Celles-ci n’ont rien à voir avec le comportement des utilisateurs. Ils recherchent plutôt les failles de sécurité pour infecter les appareils.

Une fois à l’intérieur, les différents logiciels de rançon ont différentes stratégies pour se propager. Mais à la fin du processus, ils rendront tout travail ultérieur avec vos fichiers impossible. Sauf si vous payez une clé mathématique pour les décrypter ou déverrouiller votre ordinateur.

Certains pirates informatiques essaient même de paraître décents en prétendant qu’ils sont des forces de l’ordre. Ils envoient un message selon lequel la victime viole la loi en utilisant des logiciels piratés, par exemple. Et ils demandent ensuite de payer une « amende ».

Pouvez-vous devenir une cible?

Une attaque par demande de rançon est généralement plus ciblée que les logiciels malveillants. Les grandes organisations présentent un intérêt particulier car elles sont plus susceptibles de payer l’argent. Néanmoins, n’importe qui peut devenir une cible. L’une des attaques les plus massives de WannaCry a touché plus de 200 000 utilisateurs dans le monde entier. Elle a été rendue possible grâce à la vulnérabilité de Windows.

Mais comme il a déjà été dit, les entreprises et les organisations semblent plus attrayantes pour les pirates. En général, ils utilisent des logiciels sur mesure qui nécessitent une approche particulière de la mise à jour. Et comme il y a beaucoup d’ordinateurs à entretenir, toutes les organisations n’y prêtent pas suffisamment attention. De plus, certaines entités manquent de fonds pour se doter d’un anti logiciel malveillant adéquat. Par exemple, les hôpitaux qui dépensent de l’argent pour sauver des vies humaines et non des ordinateurs. Mais une fois qu’ils ont été victimes d’un logiciel de rançon, ils sont susceptibles de payer un cybercriminel pour restaurer l’historique de leurs patients.

Comment savoir si mon appareil est infecté

Souvent, après qu’un virus avec demande de rançon se soit installé dans votre ordinateur, il ne montre aucun signe de présence. Vous continuez à utiliser vos fichiers comme vous le faites toujours. Mais le logiciel malveillant ne dort pas. Il communique avec le serveur du pirate et crée deux clés – l’une pour crypter vos fichiers, l’autre pour les décoder. Comme vous pouvez le deviner, vous n’aurez pas la dernière clé tant que vous ne l’aurez pas payée. Le processus décrit est court. Vous découvrirez bientôt que vous êtes en difficulté. Un message de demande de rançon apparaîtra à l’écran pour vous expliquer la situation et vous décrire les prochaines étapes.

La plupart du temps, vous ne disposez que de 72 heures pour payer l’argent avant qu’il ne soit trop tard pour sauvegarder vos données. Et ne perdez pas votre temps à essayer d’ouvrir vos documents. Il n’y a aucune chance de le faire sans la clé de décodage.

Comment nettoyer votre ordinateur

Que vous choisissiez de verser l’argent ou non, vous devez quand même savoir comment supprimer les logiciels de rançon. Si votre machine n’est pas verrouillée, vous devez suivre les mêmes étapes que pour la suppression de tout autre logiciel malveillant ou virus. En gros, vos actions devraient se dérouler comme suit: redémarrez Windows en mode sans échec et débarrassez-vous du logiciel malveillant soit manuellement, soit à l’aide d’un antivirus. Restaurez votre PC dans un état antérieur.

Vous aurez de plus gros problèmes si votre PC est verrouillé. Dans ce cas, il y a trois façons de supprimer le logiciel malveillant:

- mettre en œuvre une restauration du système et revenir à l’état où votre PC était sûr;

- utiliser un antivirus à partir d’un disque externe ou d’un disque de démarrage;

- réinstaller l’ensemble du système d’exploitation.

Vous pouvez également envisager de contacter un spécialiste en informatique pour obtenir de l’aide.

Mais n’oubliez pas que vous ne récupérerez pas vos fichiers! En fait, les mesures ci-dessus annuleront la possibilité de restaurer vos fichiers car vous vous débarrasserez du logiciel de rançon de votre machine. Et donc, l’option de payer de l’argent disparaîtra.

Comment récupérer vos fichiers

Malheureusement, dans la plupart des cas de rançon, il n’y a aucun moyen de remettre vos fichiers dans un état normal sans la clé de décodage. En gardant cette idée à l’esprit, la question logique est de savoir si vous devez réellement payer une rançon.

Dois-je payer pour récupérer mes fichiers?

Payer le hacker semble être la seule solution au cas où votre appareil serait infecté. Mais est-ce vraiment une bonne solution? La majorité des pirates ne font pas payer trop cher. Relativement. L’année dernière, la rançon moyenne était d’environ 522 $. Mais le prix est trop élevé pour être naïf. De plus, il n’y a aucune garantie qu’ils enverront effectivement la clé de récupération une fois que vous les aurez payés. Ce sont des criminels, vous vous souvenez?

La meilleure chose à faire est de défendre votre PC et de ne jamais avoir à décider de payer ou non la rançon.

Comment protéger votre ordinateur contre les logiciels de rançon

Il existe plusieurs mesures que vous pouvez (et devriez) prendre pour fermer votre appareil à tout type de logiciel malveillant et réduire les dommages potentiels s’il parvient toujours à s’introduire:

- Installez un antivirus. La plupart des logiciels antivirus modernes sont capables de résister à toute attaque de logiciel contre rançon. Achetez un de ces logiciels pour défendre votre appareil. N’oubliez pas de le mettre à jour régulièrement, sinon, il est presque inutile.

- Mettez à jour votre système d’exploitation. Les mises à jour régulières du système d’exploitation devront supprimer les vulnérabilités de votre appareil. Les pirates ont ainsi moins de chances d’approcher votre disque dur.

- N’ouvrez jamais automatiquement les pièces jointes à vos courriels. Comme mentionné, les logiciels de rançon arrivent souvent avec des pièces jointes. Il va sans dire que vous possédez tous les moyens pour l’empêcher de pénétrer dans votre machine.

- N’installez jamais de logiciels non autorisés. Vous devez toujours être sûr à 100% de chaque nouveau programme sur votre PC.

- Faites des copies de sauvegarde de vos fichiers. Utilisez des services en ligne ou des appareils portables. Le mieux est de faire copier les fichiers automatiquement. Il est évident que cette étape n’arrêtera pas les logiciels de rançon. Mais si vous pouvez restaurer vos fichiers, seriez-vous trop stressé à l’idée de les perdre?

Attaques de logiciels rançonnés en 2019-2020

Selon le rapport de Kaspersky intitulé Ransomware and Malicious Cryptominers 2016-2018, les infections par les logiciels de rançon ont diminué de 30 % en un an. La raison en est probablement que la majorité des victimes refusent de payer la rançon. Ou tout simplement parce qu’elles n’ont pas un accès rapide à la cryptoconnaissance. Quelles que soient les raisons, il semble que certains cybercriminels se transforment en crypto-mineurs.

Mais cela ne veut pas dire que nous pouvons nous détendre. Les pirates qui préfèrent encore les logiciels de rançon comme principale source de revenus, deviennent plus compétents. En outre, on ne sait pas encore si le petit boom va durer. Nous devons tous être conscients du risque d’être infectés et nous devrions toujours prendre des précautions pour rester en sécurité.

Qu’est-ce qu’un logiciel de rançon : tutoriel vidéo

Autres liens

Directory of UK Security Companies – Listes d’entreprises pour les entreprises de sécurité et les serruriers.